Postingan kali ini akan membahas mengenai sebuah kasus yang pernah digunakan dalam kompetisi Digital Forensics di http://forensicscontest.com/2009/10/10/puzzle-2-ann-skips-bail.

Dalam kasus tersebut diceritakan bahwa ada seorang bernama Ann Dercover yang merupakan corporate spy, mencuri data penting perusahaan dan menyelundupkannya kepada rekannya di luar perusahaan. Ann sudah tertangkap dan ditahan, namun dibebaskan dengan jaminan. Setelah bebas, Ann pun menghilang.

Untungnya, investigator melakukan monitoring terhadap aktivitas network Ann sebelum dia menghilang. Ann dipercaya telah berkomunikasi dengan kekasihnya yaitu Mr. X sebelum pergi. Packet capture dari aktivitas network Ann bernama “evidence02.pcap” kemungkinan berisi petunjuk mengenai keberadaan Ann.

Peserta kompetisi diminta untuk menjawab challenge yang ada pada kasus tersebut. Berikut adalah pertanyaannya:

- Apa alamat email milik Ann?

- Apa password email milik Ann?

- Apa alamat email milik kekasih Ann (Mr. X)?

- Barang apa sajakah (2 item) yang Ann minta kepada kekasihnya untuk dibawa?

- Apa nama file attachment yang dikirimkan Ann kepada kekasihnya?

- Berapa MD5sum dari file attachment pada no.5?

- Di kota dan negara manakah Ann dan kekasihnya akan bertemu?

- Berapa MD5sum dari image yang ada di dalam file attachment tersebut?

Challenge tersebut dapat diselesaikan menggunakan tool & command yang ada pada OS Kali Linux.

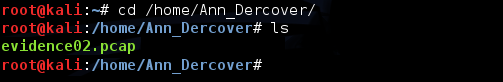

Sebelum menjawab pertanyaan pertama, diasumsikan file “evidence02.pcap” yang dibutuhkan ada pada direktori /home/Ann_Dercover. Kemudian lakukan langkah-langkah berikut:

- Login ke OS Kali Linux, buka terminal, dan pindah direktori ke /home/Ann_Dercover.

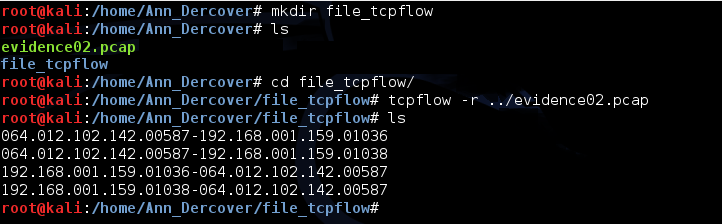

- Extract file “evidence02.pcap” menjadi beberapa file sesuai IP source (ip.src) dan IP destination (ip.dst) ke dalam folder tersendiri, yaitu folder file_tcpflow.

Lakukan langkah-langkah berikut untuk menjawab challenge dari kasus Ann:

1. Apa alamat email milik Ann?

Periksa satu per satu file hasil ekstraksi tcpflow “evidence02.pcap“. Cari alamat email yang terlibat di dalam komunikasi network milik Ann.

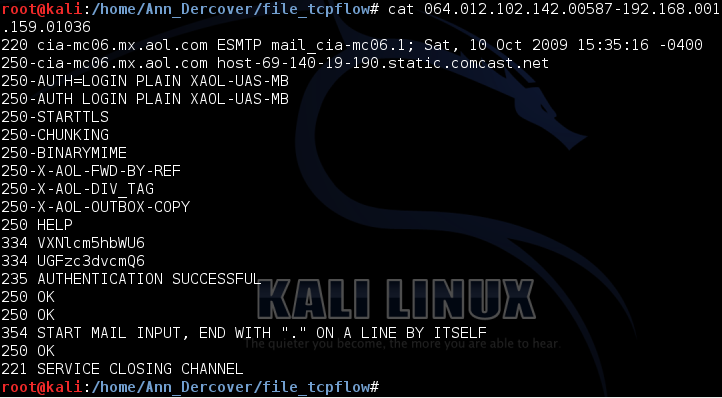

- File “064.012.102.142.00587-192.168.001.159.01036“

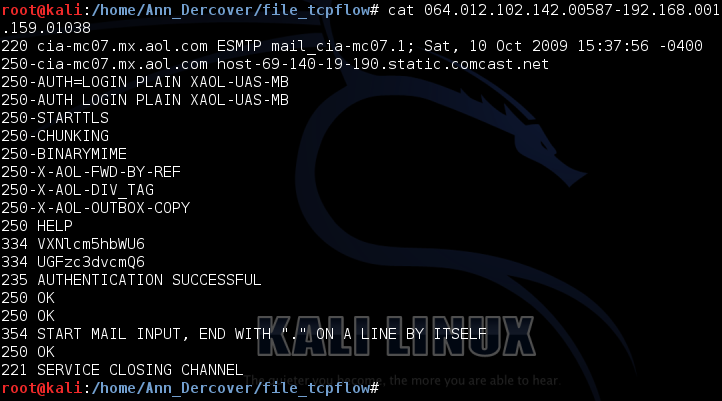

- File “064.012.102.142.00587-192.168.001.159.01038“

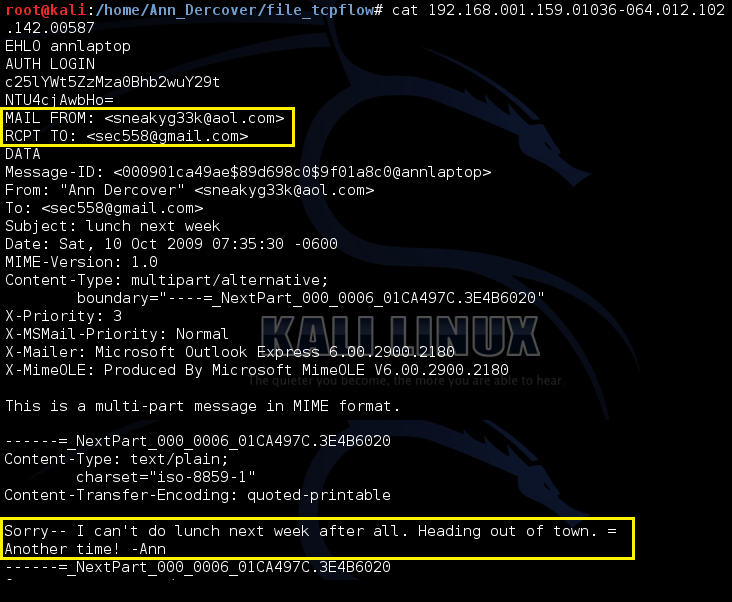

- File “192.168.001.159.01036-064.012.102.142.00587“

- File “192.168.001.159.01038-064.012.102.142.00587“

Alamat email yang terlibat dalam komunikasi network Ann adalah sebagai berikut:

Jika dilihat dari isi email-nya, Ann menulis namanya di setiap akhir email. Email-email tersebut dikirim oleh [email protected].

Jadi, alamat email Ann adalah [email protected]

2. Apa password email milik Ann?

Sesuai dengan pemeriksaan file hasil ekstraksi tcpflow, diketahui bahwa alamat email Ann adalah [email protected] dilihat dari file “192.168.001.159.01036-064.012.102.142.00587” dan file “192.168.001.159.01038-064.012.102.142.00587“. Kedua file tersebut adalah file yang berisi komunikasi dari IP source 192.168.1.159 ke IP address 64.12.102.142.

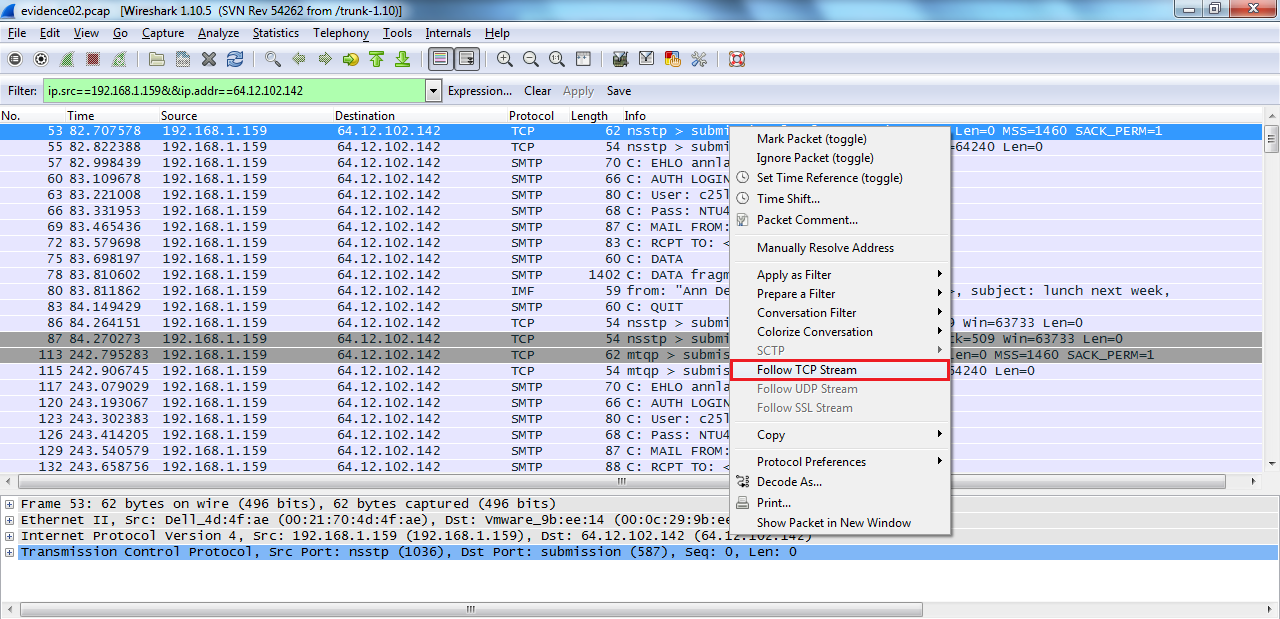

Buka file “evidence02.pcap” menggunakan Wireshark dan lakukan filter berdasarkan IP, yaitu ip.src==192.168.1.159&&ip.addr==64.12.102.142. Pilih salah satu baris dan klik kanan –> Follow TCP Stream.

Akan muncul window berikut:

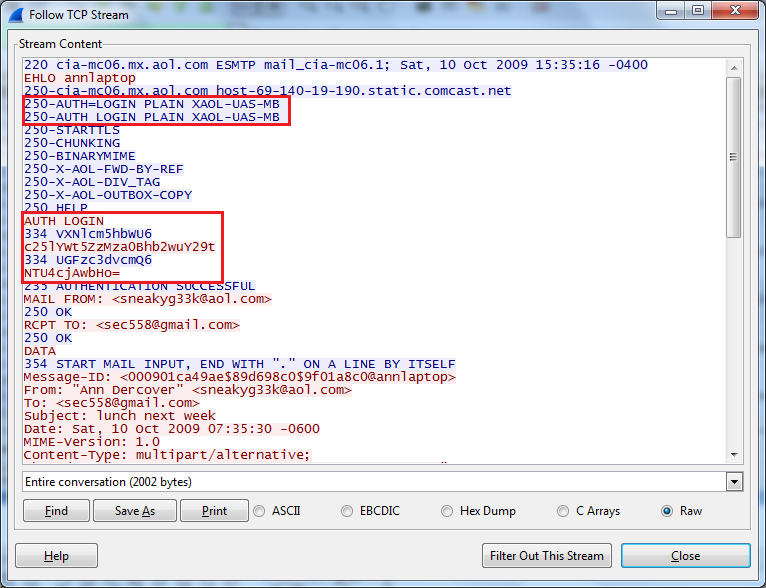

Terlihat bahwa autentikasi email menggunakan PLAIN SMTP, yaitu username dan password email plain-text yang di-encode dengan base64. Lihat pada bagian bawah tulisan “AUTH LOGIN“. Karakter-karakter tersebut adalah sebagai berikut:

334 VXNlcm5hbWU6

c25lYWt5ZzMza0Bhb2wuY29t

334 UGFzc3dvcmQ6

NTU4cjAwbHo=

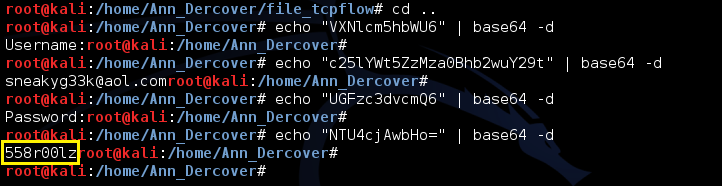

Lakukan decode dengan base64:

Hasil decode dengan base64 adalah sebagai berikut:

334 Username:

[email protected]

334 Password:

558r00lz

Jadi, dapat disimpulkan bahwa password email Ann adalah 558r00lz

3. Apa alamat email milik kekasih Ann (Mr. X)?

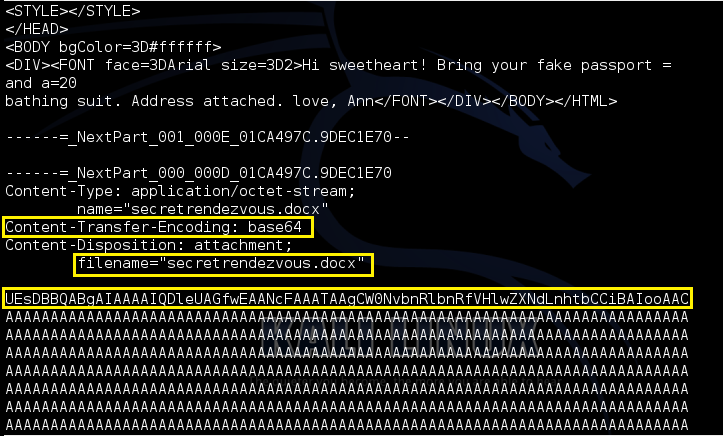

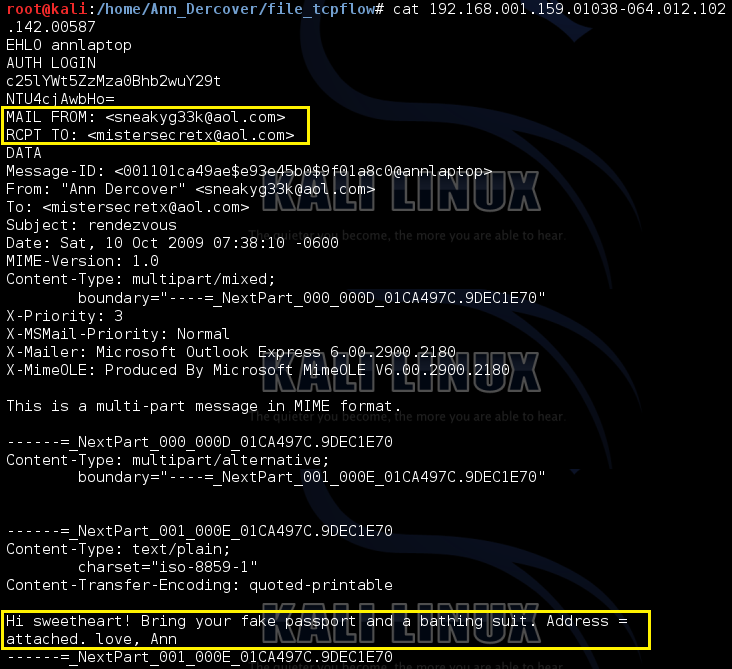

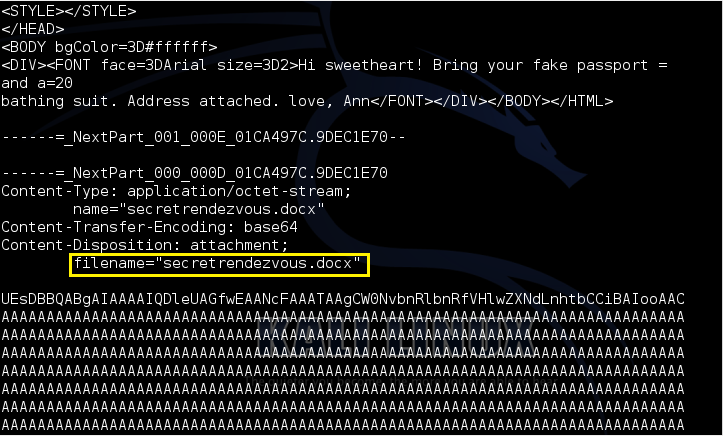

Sama seperti langkah untuk menyelesaikan challenge no. 1. Periksa file hasil ekstraksi tcpflow, cari alamat email yang terlibat dalam komunikasi network milik Ann. Dan lihat isi emailnya. Pada file “192.168.001.159.01038-064.012.102.142.00587” berisi percakapan sebagai berikut:

Hi sweetheart! Bring your fake passport and a bathing suit. Address =

attached. love, Ann

Dari isi email tersebut, dapat diasumsikan bahwa Ann mengirim email tersebut kepada kekasihnya (Mr. X). Email tersebut dikirim ke alamat [email protected].

Jadi, alamat email kekasih Ann (Mr. X) adalah [email protected]

4. Barang apa sajakah (2 item) yang Ann minta kepada kekasihnya untuk dibawa?

Sesuai isi email pada langkah no. 3, Ann meminta kekasihnya untuk membawa paspor palsu (fake passport) dan baju renang (bathing suit).

5. Apa nama file attachment yang dikirimkan Ann kepada kekasihnya?

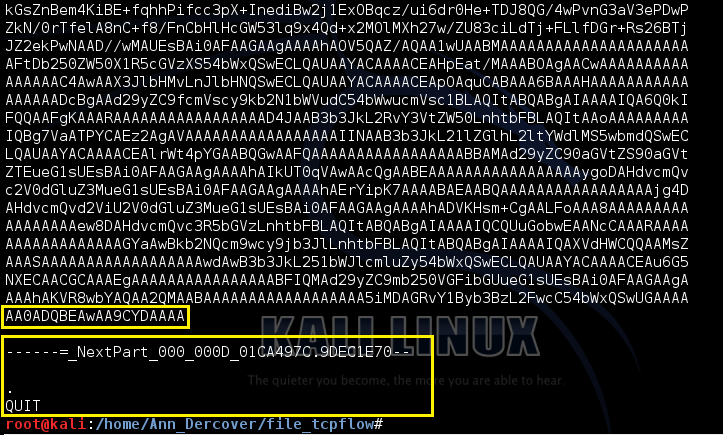

Sama seperti langkah untuk menyelesaikan challenge no. 1. Periksa secara lengkap file hasil ekstraksi tcpflow “192.168.001.159.01038-064.012.102.142.00587” yang berisi email kiriman Ann kepada kekasihnya.

![]()

Nama file attachment yang dikirimkan Ann kepada kekasihnya adalah “secretrendezvous.docx“.

6. Berapa MD5sum dari file attachment pada no.5?

Untuk mendapatkan nilai MD5sum dari file “secretrendezvous.docx“, perlu dilakukan ekstraksi file tersebut dari file “evidence02.pcap“.

Caranya adalah dengan membuka file “192.168.001.159.01038-064.012.102.142.00587” dan mengambil semua karakter di bagian bawah tulisan filename=”secretrendezvous.docx”, yaitu UEsDBBQABg… dst.

sampai sebelum tulisan:

——=_NextPart_000_000D_01CA497C.9DEC1E70–

.

QUIT

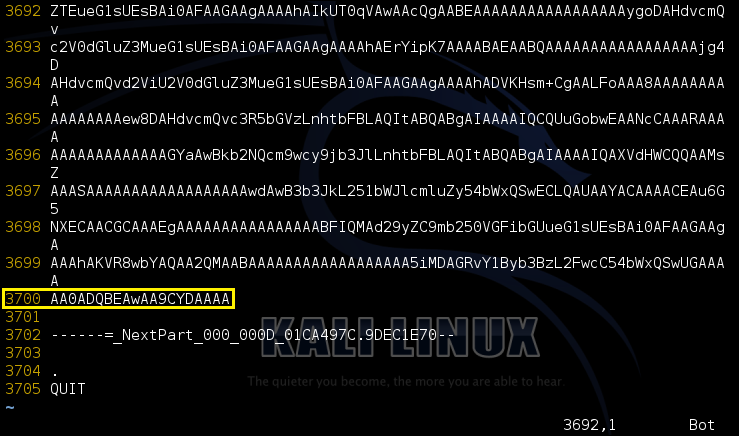

yaitu AA0ADQBEAwAA9CYDAAAA.

Perlu diperhatikan bahwa semua karakter tersebut di-encode menggunakan base64.

Jadi, langkah yang dilakukan adalah mengambil karakter dari file “192.168.001.159.01038-064.012.102.142.00587“, memasukkannya ke dalam file temporary, men-decode karakter tersebut dengan base64, dan memasukkan hasil akhirnya ke dalam file “secretrendezvous.docx“.

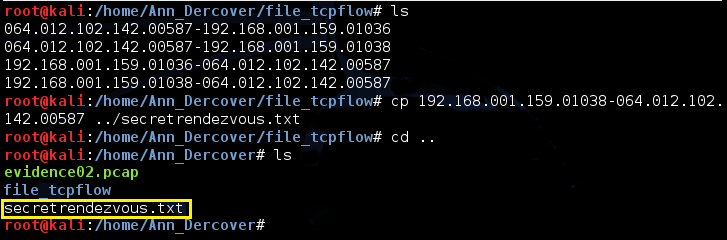

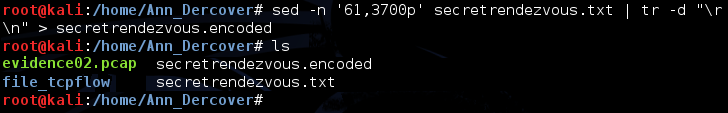

- Copy terlebih dahulu file “192.168.001.159.01038-064.012.102.142.00587” menjadi file “secretrendezvous.txt” di direktori /home/Ann_Dercover.

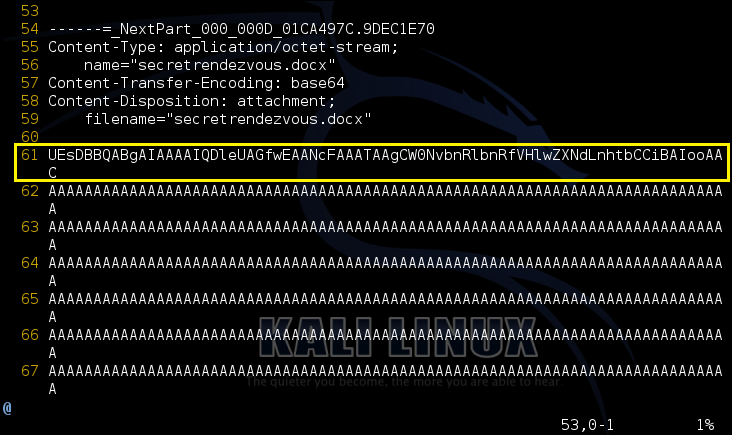

- Buka file “secretrendezvous.txt” dengan editor vi dan cek nomor barisnya dengan perintah :set number pada editor vi.

- Terlihat bahwa karakter UEsDBBQABg… dimulai pada baris ke-61 dan karakter akhir AA0ADQBEAwAA9CYDAAAA ada pada baris ke-3700. Jadi, karakter yang diambil adalah pada baris ke-61 sampai dengan baris ke-3700, kemudian dihilangkan karakter enter-nya agar semua karakter tersambung dan tidak ada penggunaan baris baru. Hasilnya diletakkan di file temporary bernama “secretrendezvous.encoded” (file yang belum di-decode).

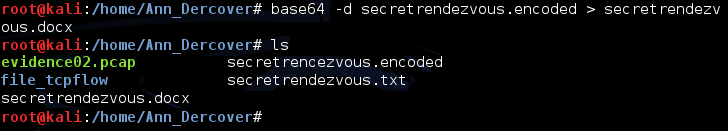

- Decode file “secretrendezvous.encoded” dengan base64 dan masukkan hasil akhirnya ke file “secretrendezvous.docx“.

- Setelah itu, generate MD5sum dari file “secretrendezvous.docx“.

Maka, didapatkan nilai MD5sum dari file “secretrendezvous.docx” adalah 9e423e11db88f01bbff81172839e1923

7. Di kota dan negara manakah Ann dan kekasihnya akan bertemu?

Buka file “secretrendezvous.docx”.

Ann dan kekasihnya akan bertemu di kota Playa del Carmen, Mexico.

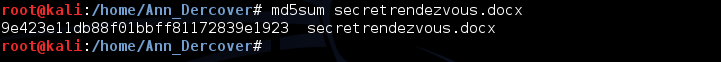

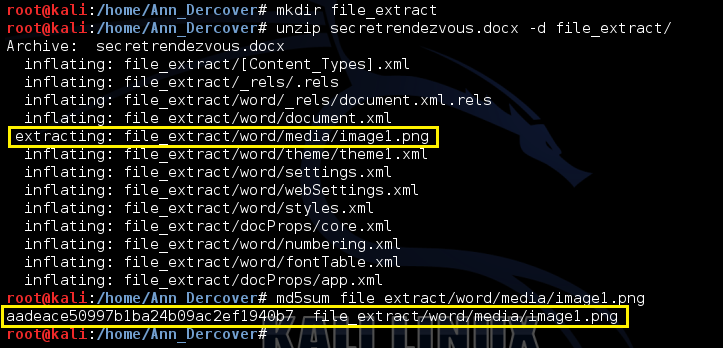

8. Berapa MD5sum dari image yang ada di dalam file attachment tersebut?

Untuk mengetahui nilai MD5sum dari image atau gambar yang ada di dalam file “secretrendezvous.docx” tersebut, perlu dilakukan ekstraksi file. Caranya adalah mengekstrak file ke dalam sebuah folder (file_extract). Mencari gambar yang dimaksud dan men-generate MD5sum-nya.

Jadi, nilai MD5sum dari image atau gambar yang ada di dalam file “secretrendezvous.docx” adalah aadeace50997b1ba24b09ac2ef1940b7

Demikian jawaban challenge dari kasus ini. Semoga bermanfaat.. 🙂

6 comments